Configurar SAML con JumpCloud

Antes de que empieces

Antes de comenzar, debe generar certificados digitales para cifrar la conexión SAML y cargarlos en LogicalDOC.

- Puede utilizar el script Bash del repositorio logicaldoc/scripts en GitHub, o cualquier otro método adecuado.

- Guarde los dos archivos que se generan. Son la clave privada y la clave pública. En el panel de configuración de SAML, se los denomina Clave privada del SP y Certificado del SP, respectivamente.

Preparar LogicalDOC

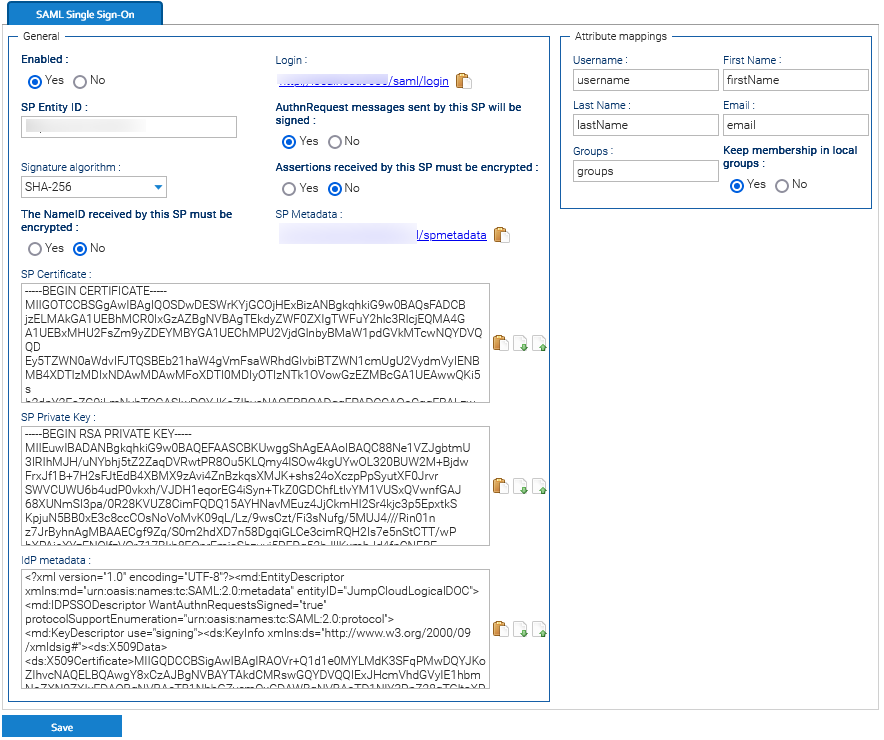

- Habilite el Single Sign-On SAML en Administración > Seguridad > Single Sign-On SAML.

- En el campo Entity ID del SP, coloque un identificador único (puede colocar aquí la misma URL que usa normalmente para conectarse a LogicalDOC, por ejemplo, http://localhost:8080).

- Habilite tanto la firma de los mensajes AuthnRequest como el cifrado de las aserciones recibidas.

- Elija SHA-256 como Algoritmo de la firma.

- Cargue el Certificado del SP y la Clave privada del SP generados antes, en los campos correspondientes.

- En el formulario Asignaciones de atributos, prepare las siguientes asignaciones:

- En Nombre usuario, escriba username

- En Nombre, escriba firstName

- En Apellido, escriba lastName

- En Email, escriba email

- En Grupos, escriba groups

Haga clic en Guardar para confirmar toda la configuración.

- Exporte el archivo de metadatos del Proveedor de Servicios haciendo clic en la URL que se muestra en el campo Metadatos del SP. Luego utilizará este archivo en JumpCloud más adelante.

Ahora ha completado la configuración de LogicalDOC y puede abordar la configuración de JumpCloud.

Configurar una aplicación SSO para el Single Sign-On de LogicalDOC

-

Ingrese JumpCloud como administrador.

-

Vaya a SSO Applications > Add New Application.

-

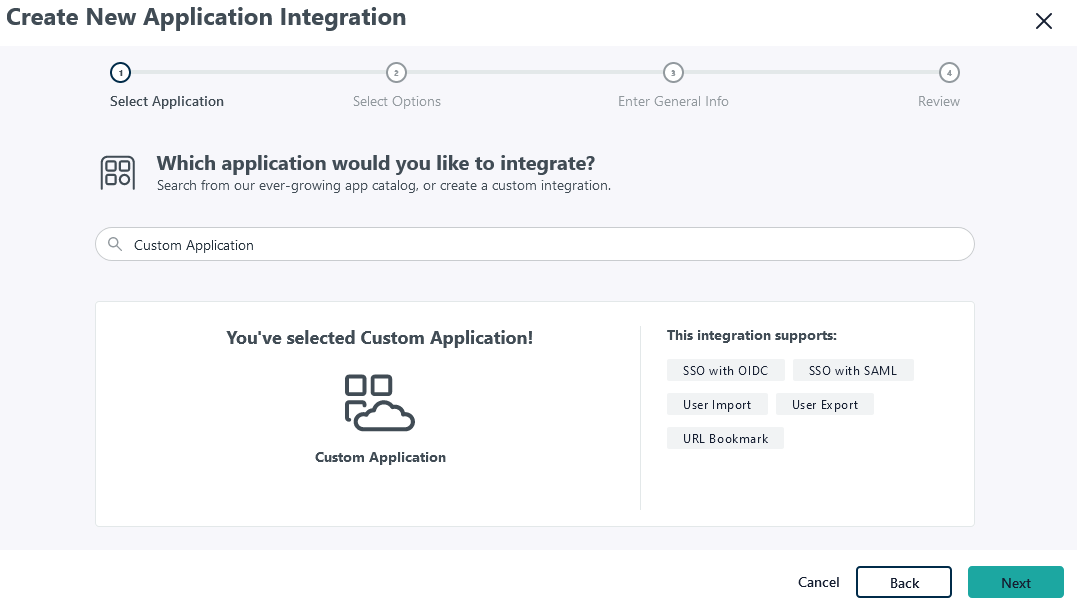

Seleccione Custom Application y haga click en Next.

-

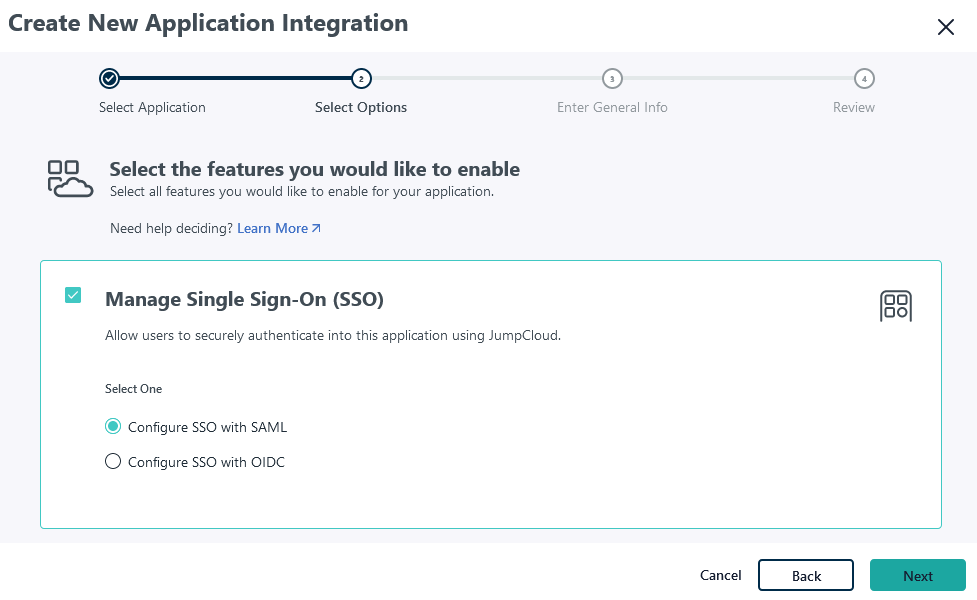

Elija solo la función Manage Single Sign-On (SSO) y luego Configure SSO with SAML.

-

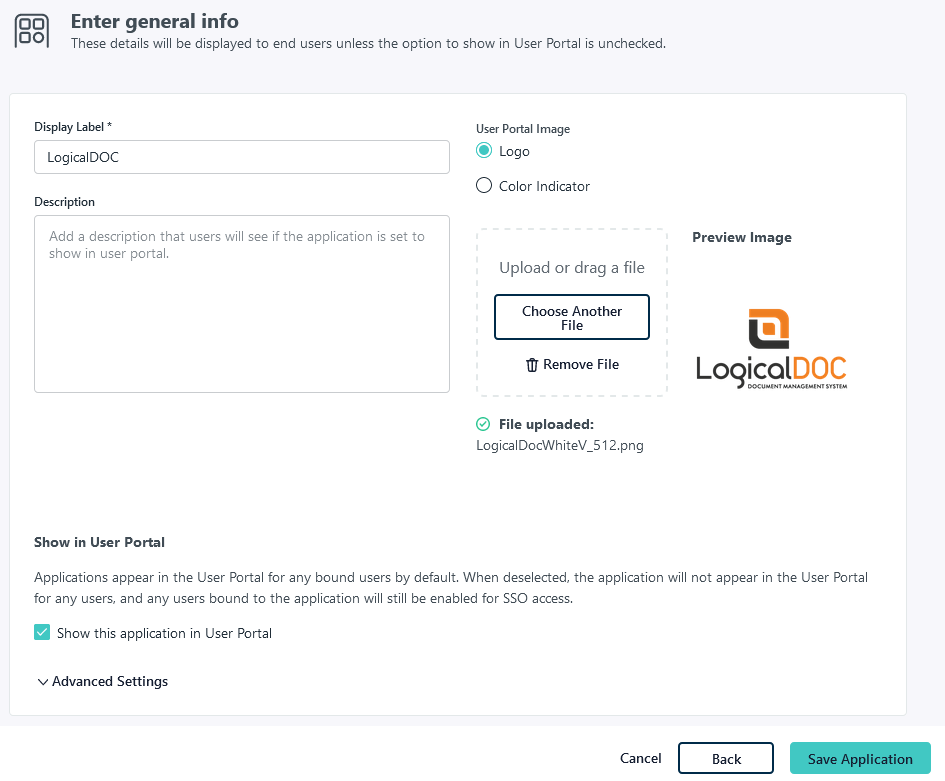

Ingrese información general para la aplicación, incluyendo la etiqueta de visualización y el logotipo (opcional). Se recomienda mostrar el ícono de la aplicación a los usuarios. Si desea utilizar un logotipo de LogicalDOC para la aplicación, puede descargar uno desde nuestra página.

-

En la siguiente pantalla, seleccione Configure Application.

-

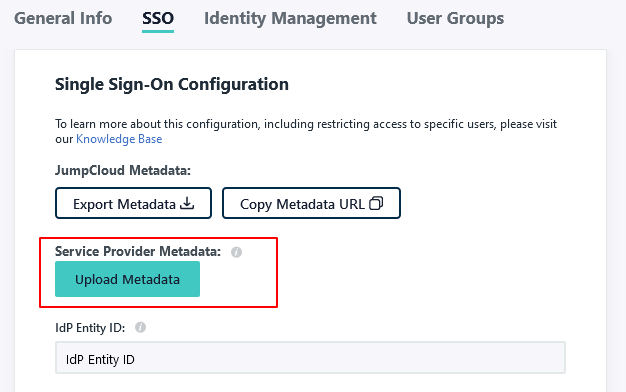

Cargue los metadatos del proveedor de servicios que obtuvo en el paso 7 de la preparación de LogicalDOC.

-

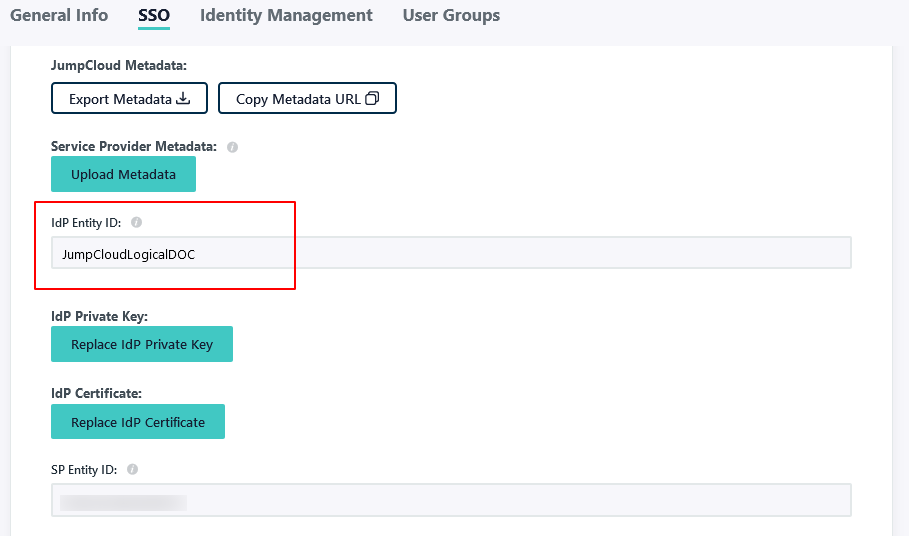

Un IdP Entity ID único.

-

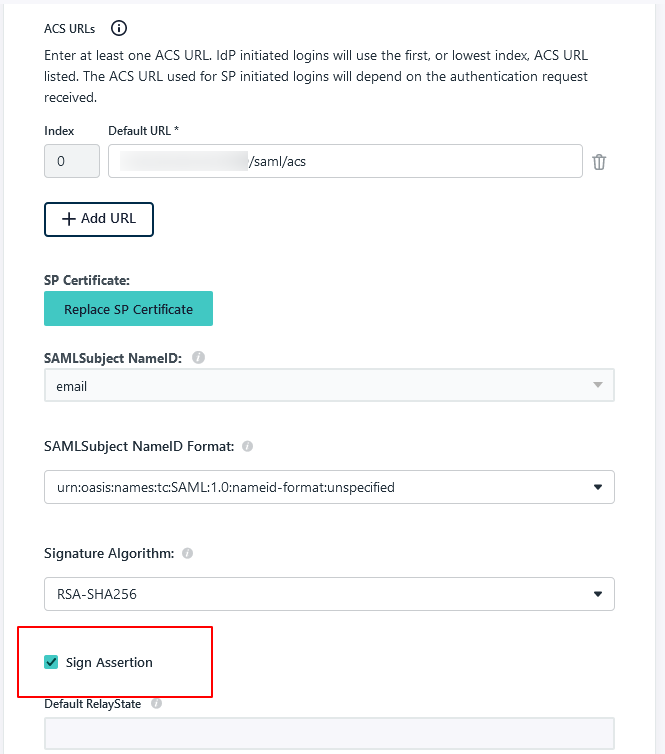

Marque la opción Sign Assertion.

-

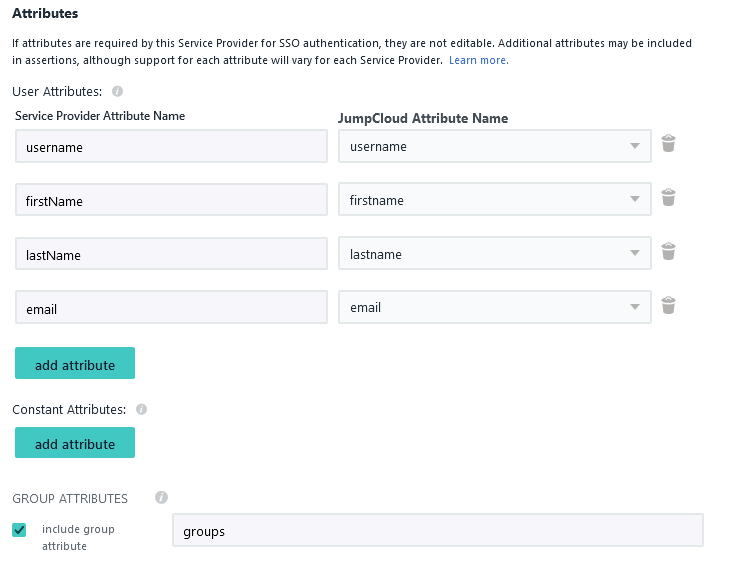

En la sección de atributos, haga clic en add attribute e inserte las siguientes asignaciones de atributos:

- Asigne Service Provider Attribute Name username a JumpCloud Attribute Name username

- Asigne Service Provider Attribute Name firstName a JumpCloud Attribute Name firstname

- Asigne Service Provider Attribute Name lastName a JumpCloud Attribute Name lastname

- Asigne Service Provider Attribute Name email a JumpCloud Attribute Name email

-

Habilite Include group attribute y ponga groups

-

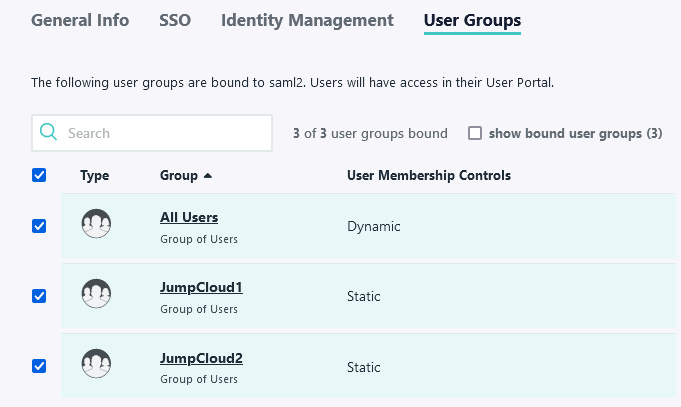

Asignar los grupos de usuarios a esta nueva aplicación.

-

Seleccione Save para completar.

Exportar metadatos del proveedor de identidad

A continuación, exporte los metadatos del proveedor de identidad, que luego se cargarán en LogicalDOC para finalizar la configuración de SAML.

-

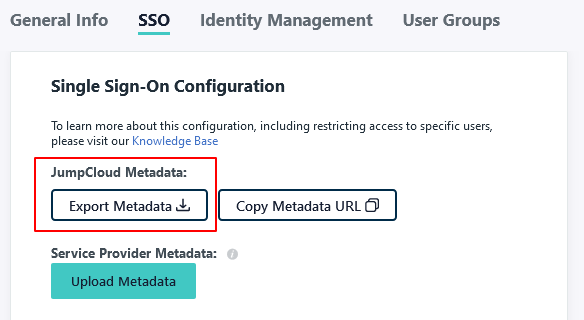

En JumpCloud, vaya a SSO Applications y aquí haga clic en la entrada LogicalDOC.

-

Abra la pestaña SSO y haga clic en Export Metadata.

-

Vaya a LogicalDOC en Administración > Seguridad > Single Sign-On SAML y cargue el archivo de metadatos del proveedor de identidad en el campo de Metadatos del IdP.

Haga clic en el botón Guardar para confirmar todo.

Pruebe el login

Para comprobar si todo estaba configurado correctamente, puede intentar iniciar sesión desde LogicalDOC actuando como proveedor de servicios.

- Vaya a LogicalDOC en Administración > Seguridad > Single Sign-On SAML y copie el enlace del campo Ingresar (es la URL base de LogicalDOC seguida de /saml/login).

- Abra un navegador diferente y pegue la URL y será redirigido a la página de inicio de sesión de JumpCloud.

- Aquí ingrese las credenciales de un usuario en su JumpCloudy debería iniciar sesión directamente en LogicalDOC.