Configurare SAML con JumpCloud

Prima di iniziare

Prima di iniziare, devi generare certificati di crittografia per crittografare la connessione SAML e caricarli in LogicalDOC

- È possibile utilizzare lo script Bash dal repository logicaldoc/scripts su GitHub o qualsiasi altro metodo adatto.

- Salvare i due file generati. Sono la chiave privata e la chiave pubblica. Nel pannello delle impostazioni SAML, vengono indicati rispettivamente come Chiave privata dell'SP e Certificato dell'SP.

Prepara LogicalDOC

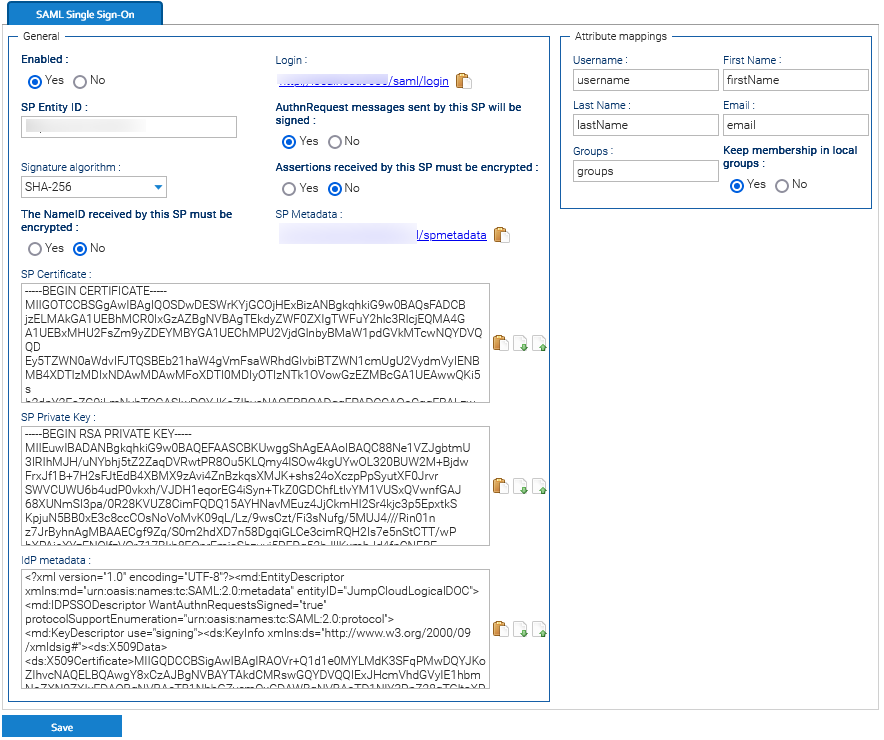

- Abilitare il Single Sign-On SAML in Amministrazione > Sicurezza > Single Sign-On SAML.

- Nel campo SP Entity ID inserisci un identificatore univoco (puoi inserire qui lo stesso URL che usi normalmente per connetterti a LogicalDOC, ad esempio http://localhost:8080)

- Abilita sia la firma dei messaggi AuthnRequest che la crittografia delle asserzioni ricevute.

- Scegli SHA-256 come Algoritmo di firma.

- Carica il Certificato dell'SP e la Chiave privata dell'SP generati in precedenza, nei campi corrispondenti.

- Nel form Mappatura degli attributi, prepara le seguenti mappature:

- In Username, scrivi username

- In Nome, scrivi firstName

- In Cognome, scrivi lastName

- In Email, scrivi email

- In Gruppi, scrivi groups

Clicca su Salva per confermare tutta la configurazione.

- Esporta il file di metadati del fornitore di servizi facendo clic sull'URL visualizzato nel campo Metadati dell'SP. In seguito dovrai usare questo file in JumpCloud.

Ora hai completato la configurazione di LogicalDOC e puoi affrontare la configurazione di JumpCloud.

Configura un'applicazione SSO per il Single Sign-On di LogicalDOC

-

Accedi a JumpCloud come amministratore.

-

Vai in SSO Applications > Add New Application.

-

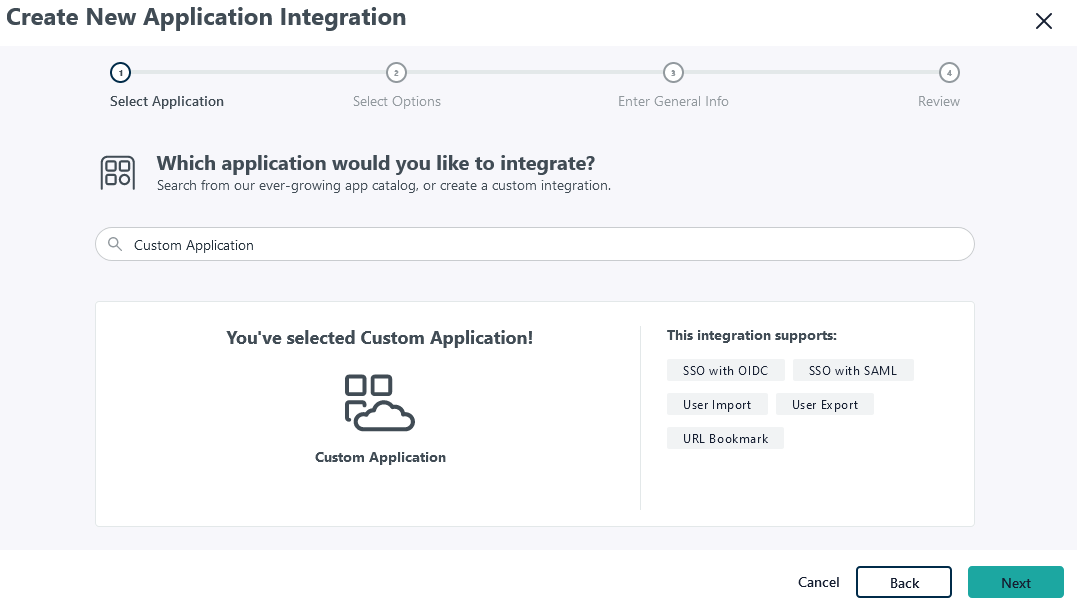

Seleziona Custom Application e clicca su Next.

-

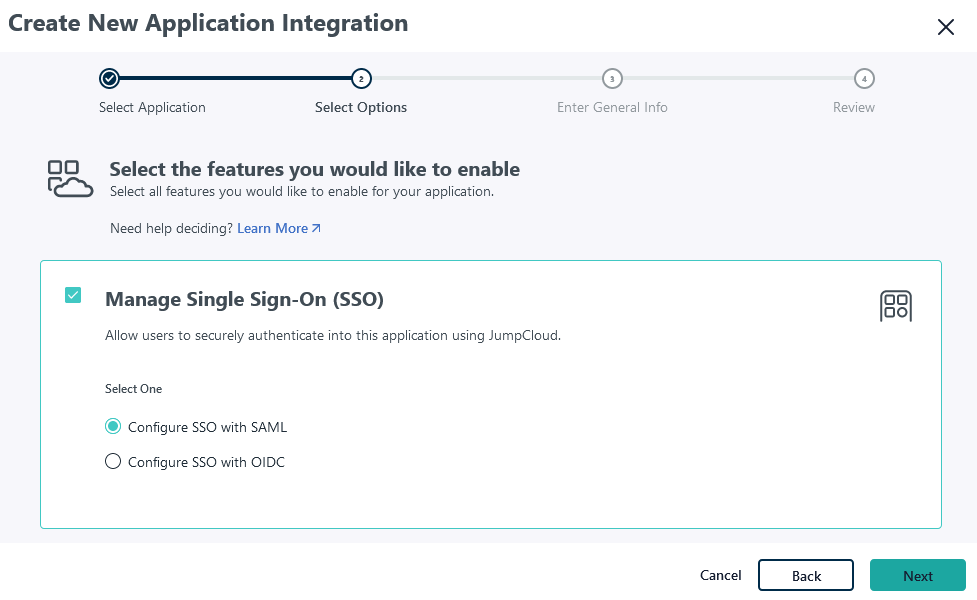

Scegli solo la funzione Manage Single Sign-On (SSO) e poi Configure SSO with SAML. Clicca Next.

-

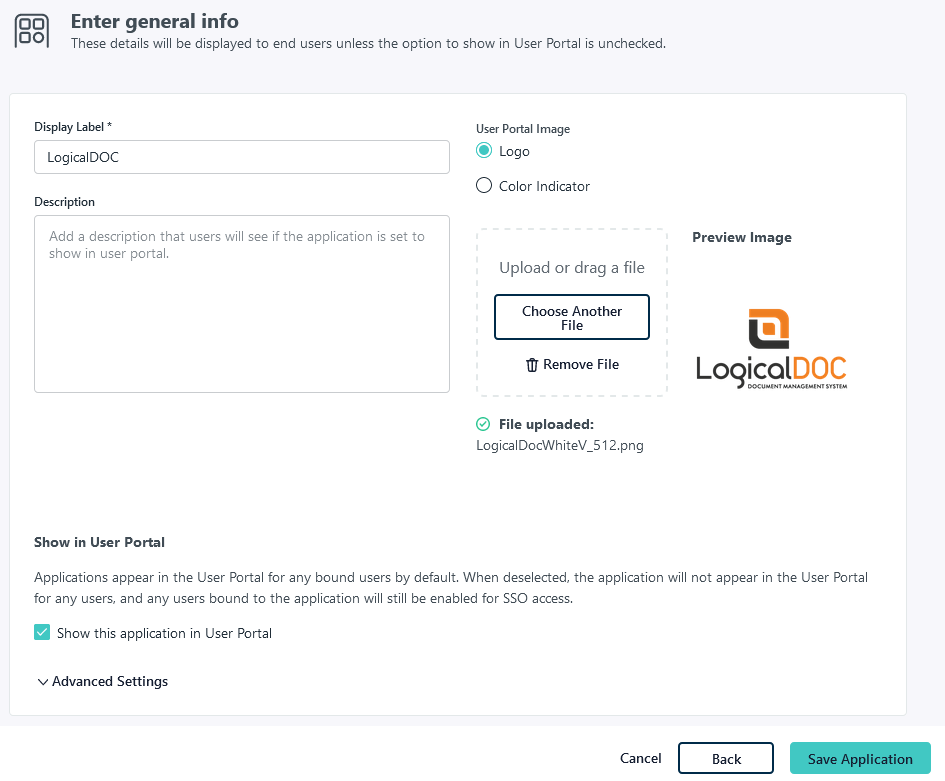

Inserisci le informazioni generali per l'applicazione, tra cui l'etichetta visualizzata e il logo (facoltativo). Si consiglia di visualizzare l'icona dell'applicazione agli utenti. Se desideri utilizzare un logo LogicalDOC per l'applicazione, puoi scaricarne uno dalla nostra pagina.

-

Nella schermata successiva, seleziona Configure Application.

-

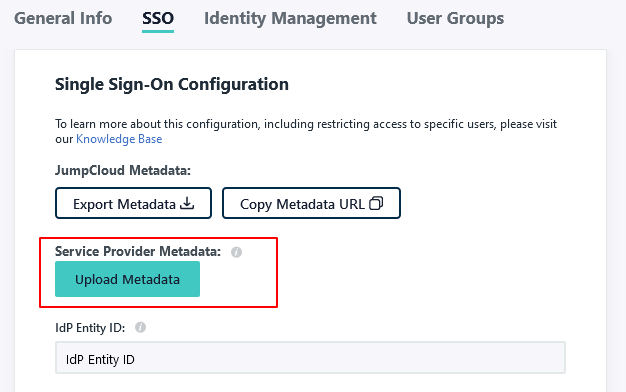

Carica i metadati del fornitore di servizi ottenuti al passaggio 7 della preparazione di LogicalDOC.

-

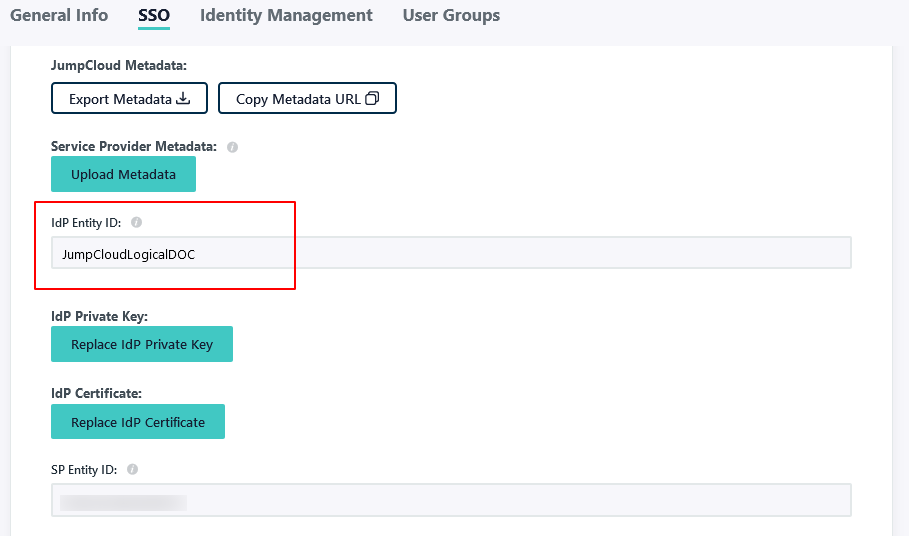

Inserisci un IdP Entity ID univoco.

-

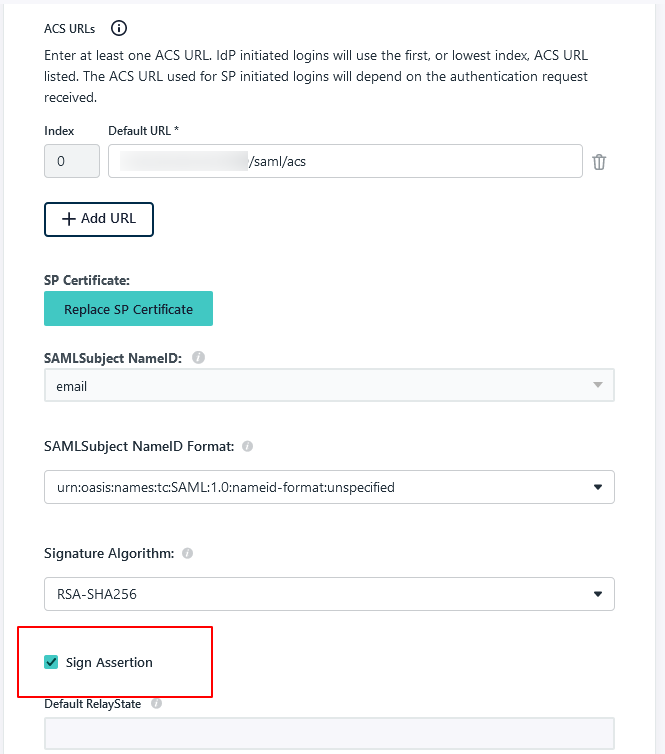

Seleziona l'opzione Sign Assertion.

-

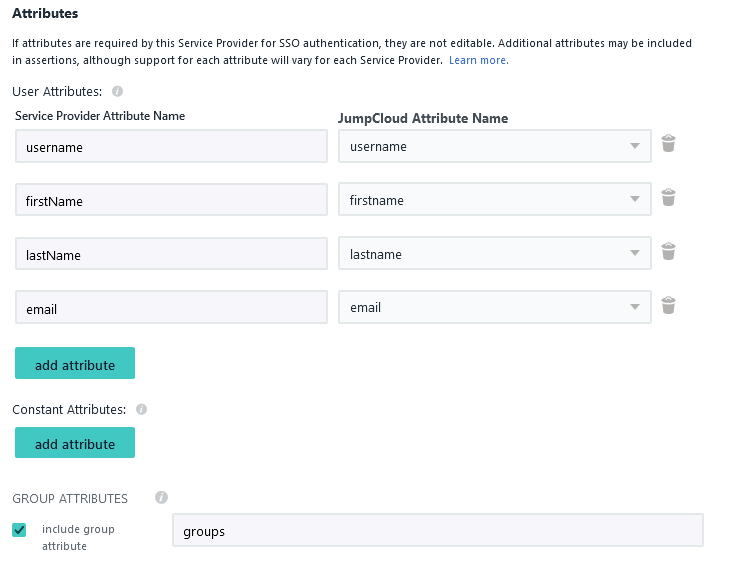

Nella sezione attributi, fai clic su add attribute e inserisci le seguenti mappature degli attributi:

- Mappa Service Provider Attribute Name username in JumpCloud Attribute Name username

- Mappa Service Provider Attribute Name firstName in JumpCloud Attribute Name firstname

- Mappa Service Provider Attribute Name lastName in JumpCloud Attribute Name lastname

- Mappa Service Provider Attribute Name email in JumpCloud Attribute Name email

-

Abilita Include group attribute e scrivi groups

-

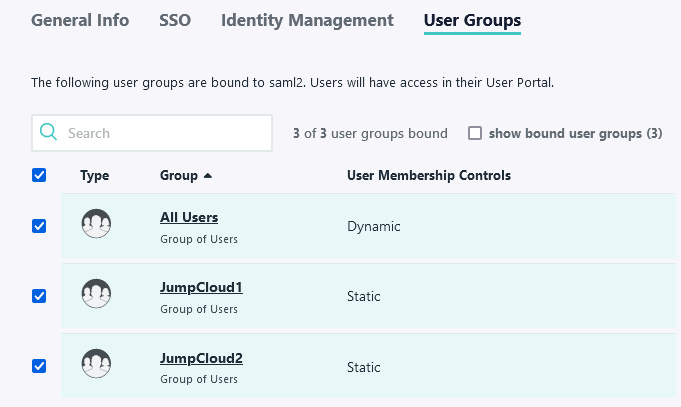

Assegnare i gruppi utente a questa nuova applicazione

-

Seleziona Save per completare.

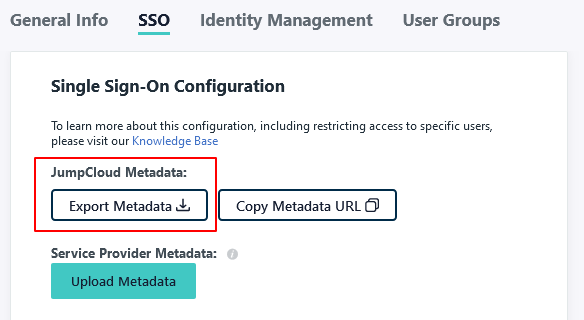

Esporta i metadati del provider di identità

Successivamente, esporta i metadati del provider di identità, che verranno successivamente caricati su LogicalDOC per completare la configurazione SAML.

-

In JumpCloud vai a SSO Applications e qui clicca sulla voce LogicalDOC

-

Apri la linguetta SSO e clicca su Export Metadata

-

Vai su LogicalDOC in Amministrazione > Sicurezza > Single Sign-On SAML e carica il file di metadati del provider di identità nel campo dei Metadati dell'IdP.

Fare clic sul pulsante Salva per confermare tutto.

Testa la login

Per verificare se tutto è stato configurato correttamente, puoi provare ad avviare un accesso da LogicalDOC in qualità di fornitore di servizi.

- Vai su LogicalDOC in Amministrazione > Sicurezza > Single Sign-On SAML e copia il collegamento del campo Accedi(è l'URL di base di LogicalDOC seguito da /saml/login).

- Apri un browser diverso e incolla l'URL e dovresti essere reindirizzato alla pagina di accesso di JumpCloud.

- Qui inserisci le credenziali di un utente nel tuo JumpCloud e dovresti essere loggato direttamente in LogicalDOC.