Impersonificazione

La funzione di impersonificazione consente a un utente di operare per conto di un altro utente, a condizione che sia stata concessa un'autorizzazione esplicita.

Questo meccanismo è utile quando un utente deve agire con le autorizzazioni e l'identità di un altro.

Regole di autorizzazione

La funzione di impersonificazione è disabilitata per impostazione predefinita.

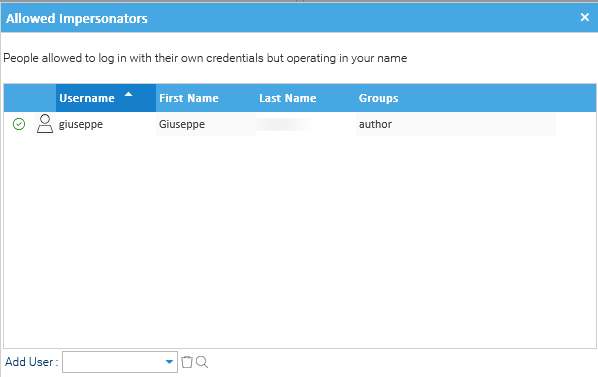

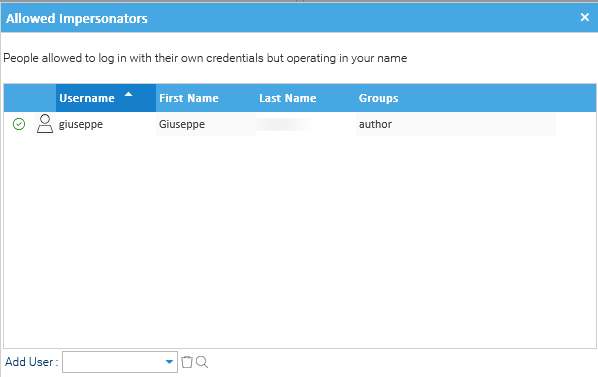

Un utente può impersonare un altro utente solo se quest'ultimo è incluso nell'elenco degli utenti autorizzati all'impersonificazione dell'utente di destinazione.

Per abilitare la funzione di impersonificazione, l'utente di destinazione deve configurare le autorizzazioni appropriate:Accedere a Account > Sicurezza > Utenti autorizzati all'impersonificazione

Qui è possibile definire uno o più utenti autorizzati all'impersonificazione.

Aggiungere uno o più utenti all'elenco degli utenti autorizzati all'impersonificazione.

Solo gli utenti inclusi in questo elenco saranno autorizzati ad agire per conto dell'utente di destinazione.

Come funziona

Una volta ottenuto l'accesso, l'utente autorizzato può accedere al sistema al posto di un altro utente.

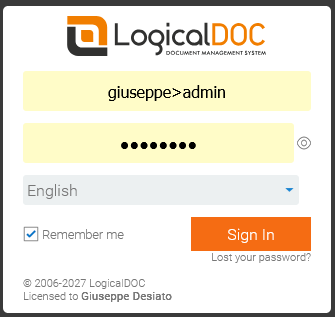

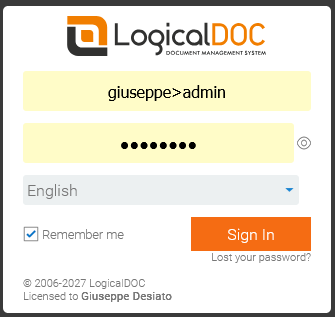

Il fulcro del processo di impersonificazione viene gestito durante la fase di autenticazione.

Un utente può richiedere l'impersonificazione aggiungendo il nome utente di destinazione al proprio identificativo utilizzando un separatore speciale: >

Esempio:

giuseppe>admin

In questo caso:

giuseppe è l'utente che effettua l'autenticazione.admin è l'utente che viene impersonato.

Flusso di autenticazione

Durante l'autenticazione, il sistema verifica se è stata richiesta l'impersonificazione:

Se il nome utente contiene >, viene suddiviso in:

- nome utente reale

- nome utente impersonato

Allo stesso modo, se ti connetti tramite una chiave API, puoi impersonare qualcun altro aggiungendo il suo nome utente dopo il simbolo >:

Ad esempio: se sei giuseppe e la tua chiave API è ld-5fb5898fa9eb99, puoi impersonare l'amministratore usando ld-5fb5898fa9eb99>admin

Una volta estratto:

- Il sistema autentica l'utente reale (

giuseppe)

- Se l'autenticazione ha successo, viene applicata la logica di impersonificazione

- Il sistema tenta di caricare l'utente di destinazione (

admin)

- L'autorizzazione viene verificata

- Tutte le operazioni successive saranno effettuate a nome dell'utente che ha usurpato l'identità.

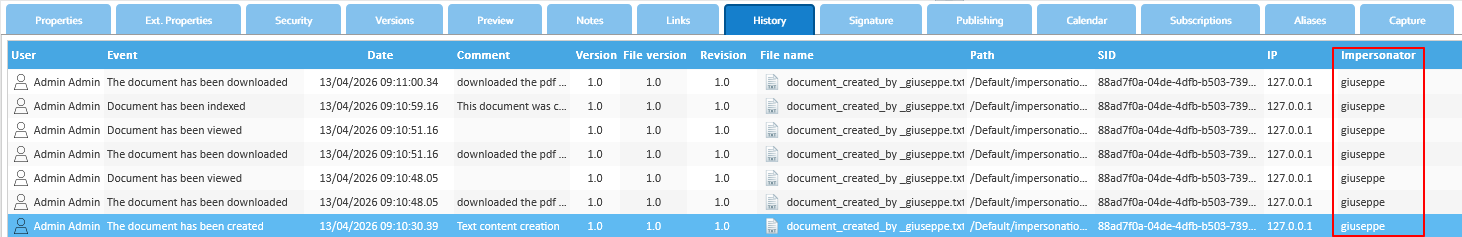

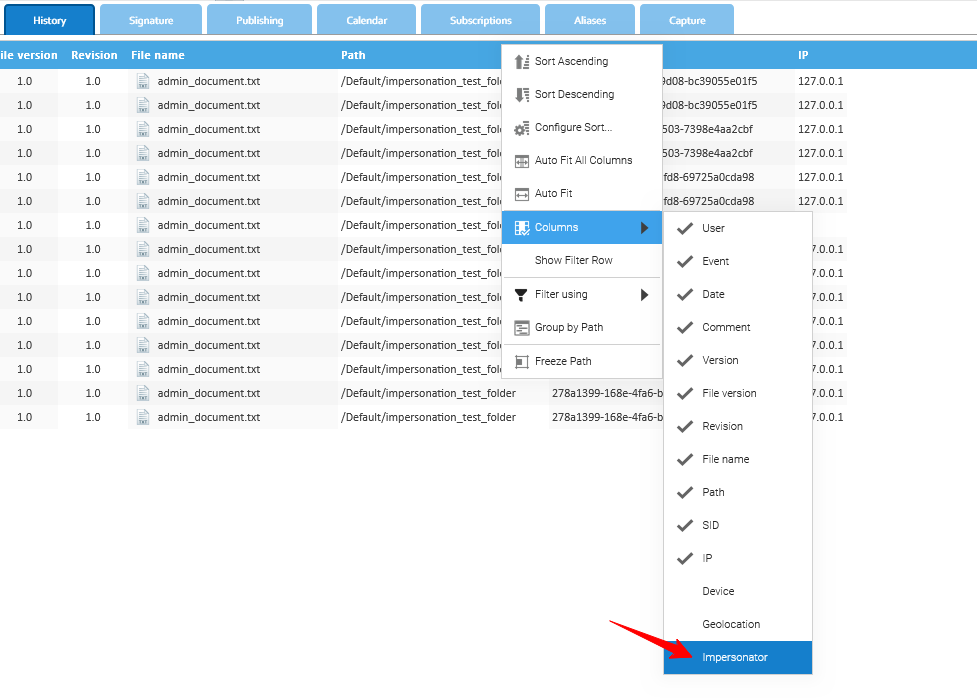

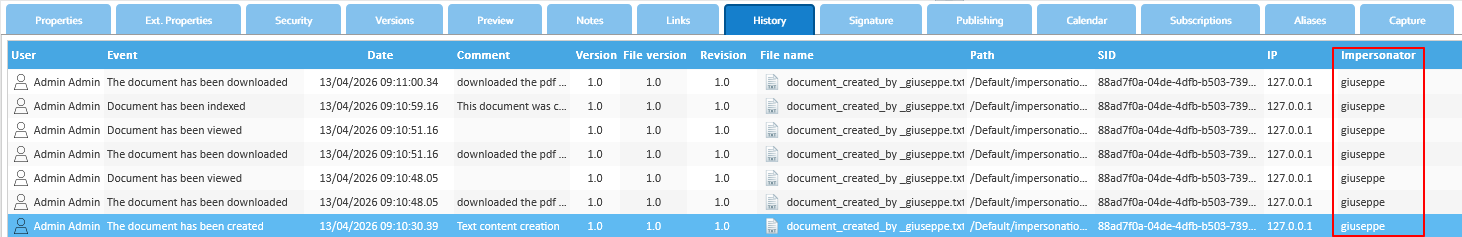

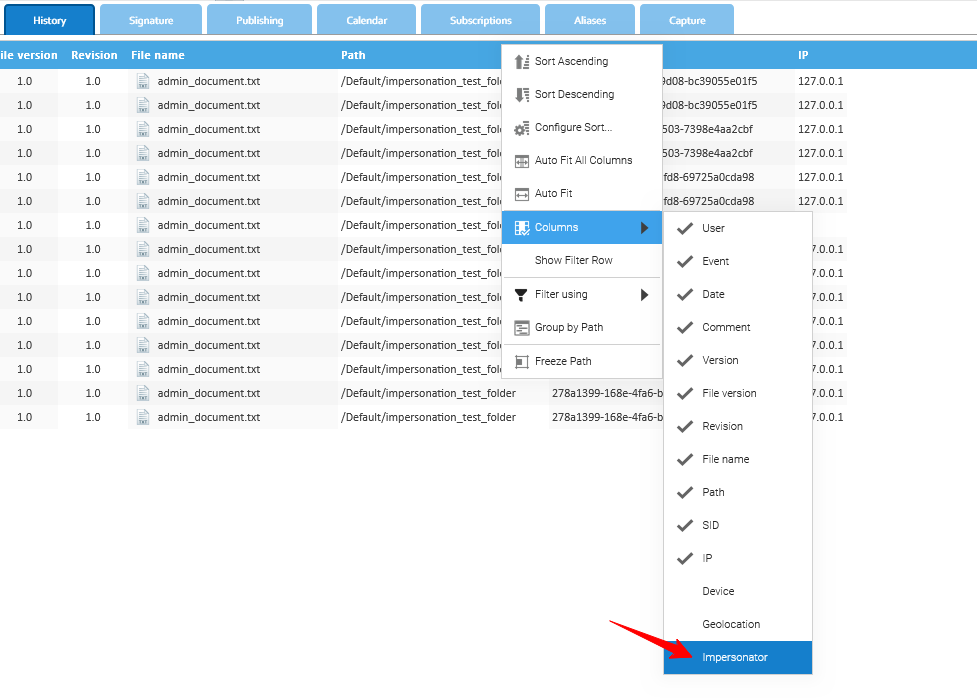

Evidenze di impersonificazione

Per verificare le azioni compiute da chi si spaccia per qualcun altro, selezionare il documento e aprire la scheda Cronologia. Aggiungere la colonna Impersonatore facendo clic con il pulsante destro del mouse sull'intestazione della tabella e selezionando Colonne > Impersonatore.

Questa selezione indica se un impostore ha compiuto un'azione sul documento.